La gestione delle password personali è un affare assai complicato, tra quelle trafugate e quelle dimenticate le scocciature sono sempre dietro l’angolo. Si finisce spesso per impostare password banali, tutte uguali, scritte sul foglietto di carta e chi più ne ha più ne metta. Bene, c’è una soluzione e si chiama Passkey. Delle passkey abbiamo parlato in un approfondimento dedicato e in un video dettagliato, chiarendo perché sono importanti, perché costituiscono uno strumento utile, pratico e sicuro per sostituire una volta per tutte le password.

Oggi facciamo uno step in più aggiungendo al discorso le chiavette usb FIDO2. Semplici pen-drive che possono semplificare ulteriormente la gestione delle password, renderla ancora più sicura e facile da interpretare per chi non ama affidarsi ai credential manager, cloud e via dicendo. Una sorta di block notes con tutte le password annotate, ma basato sui più moderni e affidabili protocolli di sicurezza.

Indice:

Come funzionano le chiavette FIDO2

I dubbi presunti sulla sicurezza delle passkey

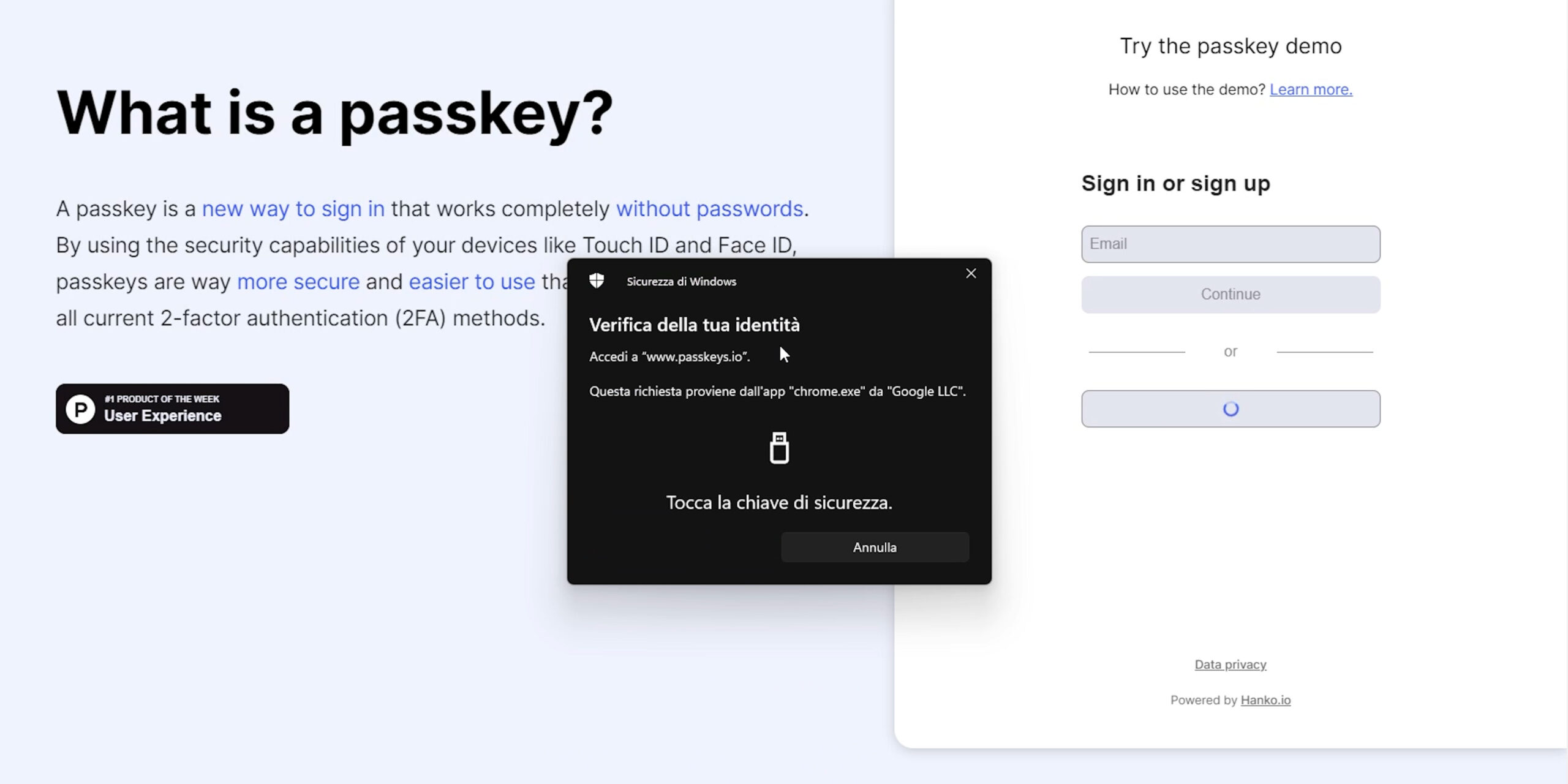

Utilizzando le passkey non è necessario inserire nome utente e password per accedere ad un account o servizio, è invece sufficiente autenticarsi privatamente sul proprio dispositivo tramite pin o riconoscimento biometrico e a quel punto diventerà il dispositivo stesso la chiave di accesso. Non per niente una delle comodità delle passkey è proprio la possibilità di sfruttare il proprio smartphone o PC (che sia Android, iOS/MacOS o Windows poco importa) come autenticatore e come contenitore delle chiavi private che permettono di accedere ad un account. Uno smartphone poi è sempre in tasca e possibilmente è anche un dispositivo sicuro, con protezioni hardware e software. Un discorso simile vale anche per i PC Windows e Mac di ultima generazione.

Ora, la gestione delle passkey su uno smartphone o un PC non è manuale ma è necessariamente affidata ad un credential manager integrato nel sistema operativo che si occuperà di gestire tutti i passaggi che portano al login sicuro su un sito o servizio. Il gestore delle credenziali conserverà le chiavi private e verificherà la correttezza dei fattori di autenticazione, che nel caso delle passkey sono ben 3: il pin per l’accesso al dispositivo, la chiave privata, l’identità dell’utente.

Nel momento in cui il nostro dispositivo personale, con il suo credential manager integrato, diventa esso stesso la chiave di accesso ad un account, allora diventa fondamentale per poter eseguire il login su un sito o servizio. E se lo smartphone si rompe? Si smarrisce? O il PC non si accende più? Tutti gli account vanno persi? Devo registrare nuovamente tutte le passkey su tutti i servizi su cui le ho registrate la prima volta? Per far fronte a queste eventualità la FIDO Alliance ha permesso che le passkey potessero essere caricate in cloud, salvate sul proprio account e ripristinate su tutti i dispositivi su cui si accede.

Nel caso di uno smartphone Android, per esempio, è il gestore password di Google che si occupa di tutto, una volta configurata una passkey questa viene sottoposta a backup nel proprio spazio cloud previo processo di crittografia e potrà essere ripristinata su un nuovo smartphone semplicemente accedendo al proprio account.

Qui nascono delle potenziali criticità, attenzione al termine potenziali, perché nella realtà rimane comunque remota la possibilità che le passkey possano venire sottratte e utilizzate. Ricordiamoci, infatti, che ci sarà sempre da verificare la propria identità con pin o riconoscimento biometrico per poter effettivamente sfruttare una passkey, altrimenti per il malfattore sarà come aver rubato una cassaforte senza alcuna possibilità di essere aperta.

I dubbi sulla sicurezza delle passkey derivano dalla gestione a terzi della conservazione delle chiavi e d’altra parte “private” e “backuppate” – passateci il termine – son due termini che non vanno molto d’accordo. In effetti, per quanto probabilmente sia la soluzione più sicura, affidare la sicurezza delle proprie password a terzi impone inevitabilmente di doversi fidare. Rimane poi la questione del ripristino, se in qualche modo il malfattore avesse accesso al nostro account Google e conoscesse il pin di sblocco del telefono, potrebbe teoricamente ripristinare le nostre passkey e utilizzarle (sempre che non sia stato impostato un blocco con riconoscimento biometrico).

Ecco dunque che utilizzare una chiavetta hardware per conservare le chiavi private può rappresentare una soluzione ottimale: nessun backup, nessun cloud, nessun rischio di data breach.

- Yubico Key C NFC | LINK

- Supporta FIDO2 e Passkey

- Fino a 25 Passkey salvate

- Type-C

- NFC

- IP68

- Yubico Key 5C NFC | LINK

- Supporta FIDO2 e Passkey

- Supporta OTP e Smart Card

- Fino a 32 account OTP

- Fino a 25 Passkey salvate

- Type-C

- NFC

- IP68

Come funzionano le chiavette USB FIDO2

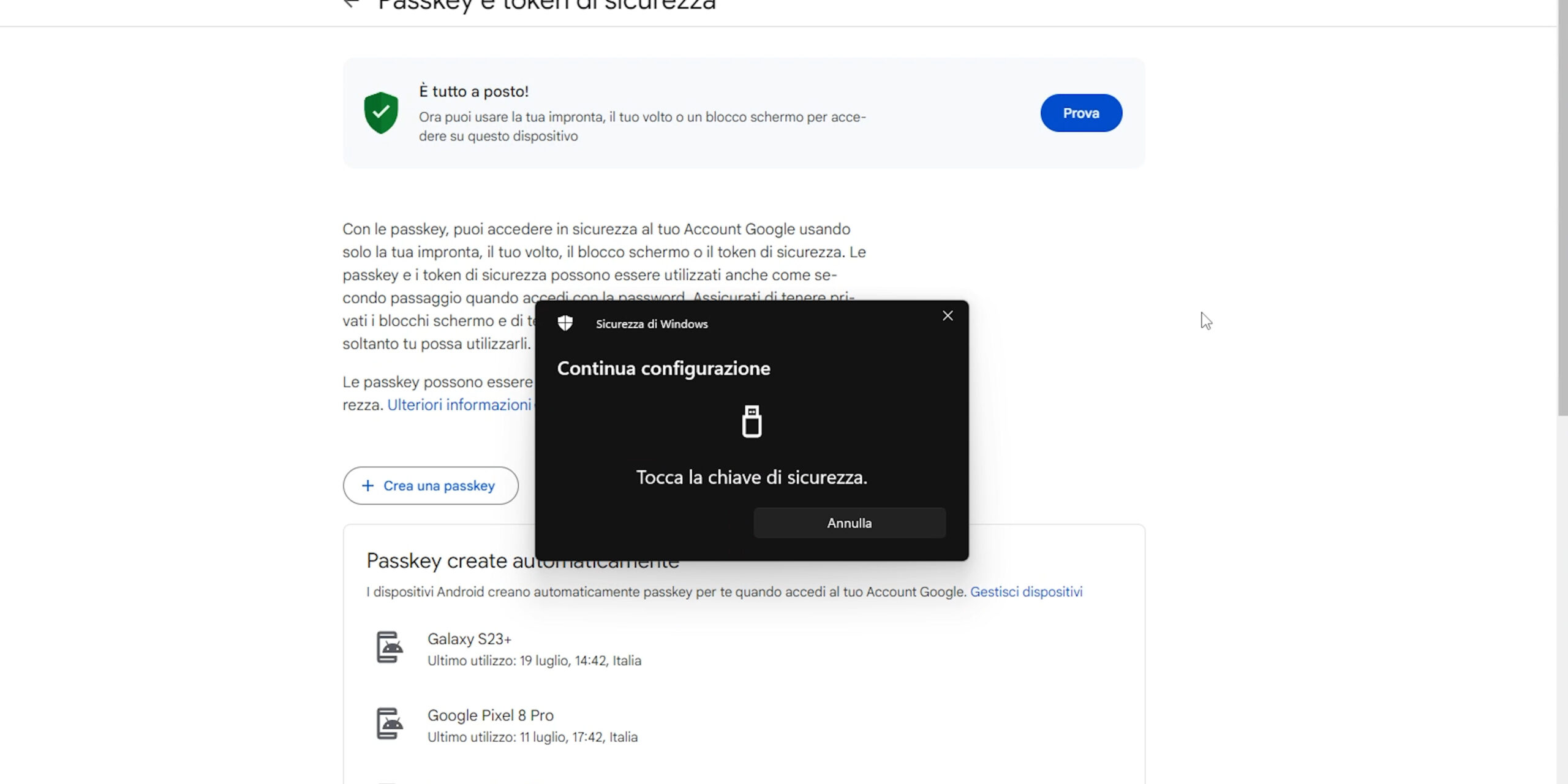

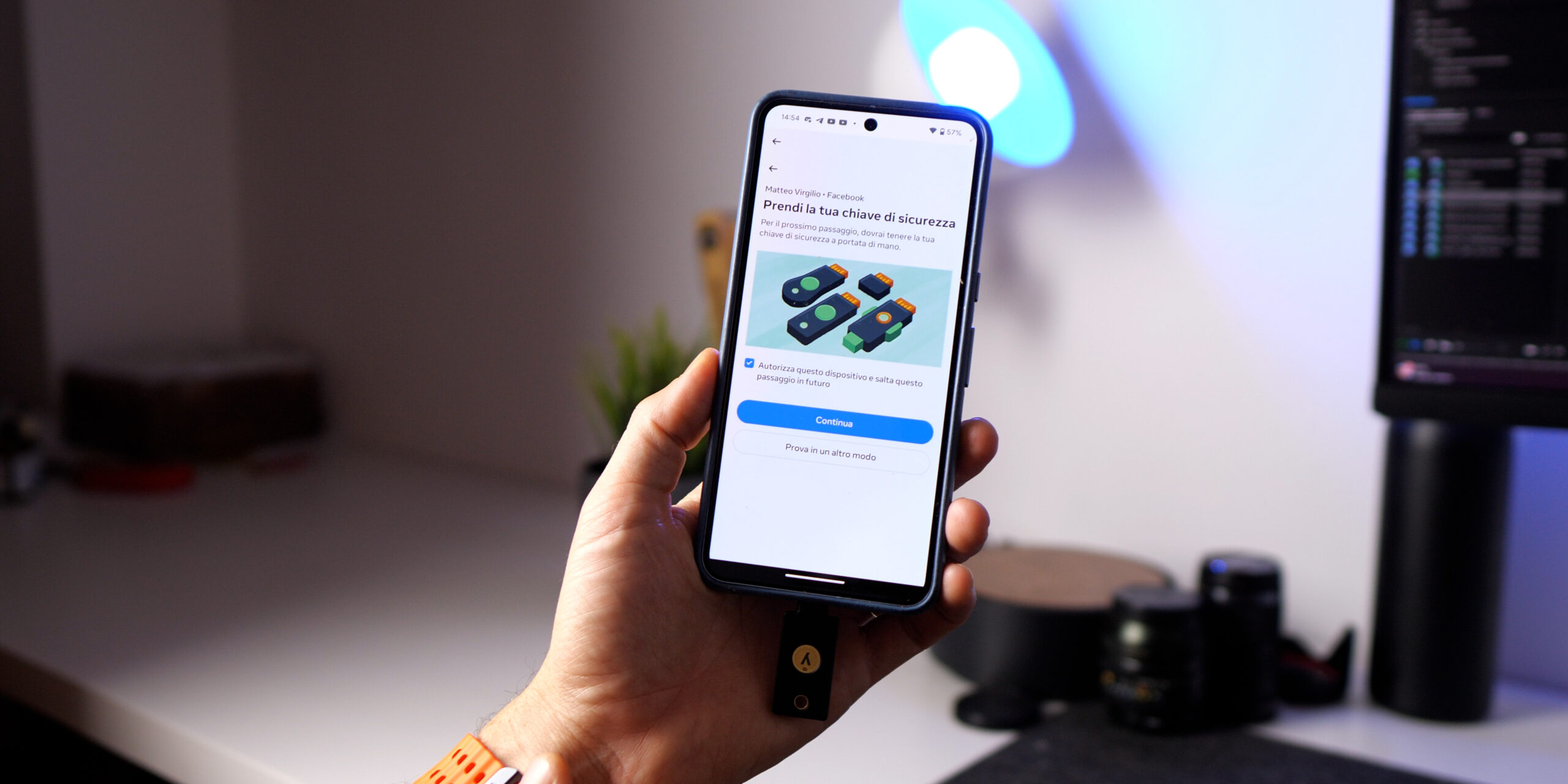

Le chiavette USB FIDO2 fanno le veci del nostro credential manager, conservano cioè le chiavi private dell’utente. Al momento della configurazione di una nuova passkey vi verrà richiesto quale dispositivo utilizzare, a quel punto bisognerà selezionare un device esterno usb o nfc (se la chiavetta è dotata di nfc), impostare un pin ed eventualmente registrare l’impronta (se la chiavetta è dotata di lettore biometrico) ed il gioco è fatto.

Per poter accedere al sito o servizio per il quale è stata impostata una passkey con chiavetta, bisognerà avere a portata di mano la pendrive ed inserirla nella porta dello smartphone o del PC quando viene richiesto. Il processo è molto semplice e lineare, davvero alla portata di tutti.

La chiavetta USB di backup

Abbiamo detto che l’utilizzo delle chiavette hardware FIDO2 evita che le chiavi private vengano sottoposte a backup su cloud di terze parti, benissimo, questo però ci espone al rischio di perdere le credenziali nel momento in cui la chiavetta venisse smarrita, rubata o si dovesse danneggiare. La soluzione è molto semplice, quella di avere due chiavette, una principale ed una di backup da conservare in un luogo sicuro.

Si configurano due passkey diverse sulle due chiavette (vi ricordiamo che per ogni account possono essere associate infinite passkey) in modo da avere un secondo dispositivo di accesso da utilizzare solo in caso di necessità, proprio come si fa per le chiavi di casa o le chiavi della macchina.

I limiti delle chiavette USB FIDO2

In linea di massima non dovrebbero esserci grossi limiti nell’adottare questa soluzione, di fatto però ci siamo scontrati con qualche criticità. In particolare ci siamo resi conto che non tutti i servizi permettono di configurare un device esterno come gestore delle credenziali e obbligano a salvare la passkey sul gestore di Google, Microsoft o Apple. In alcuni casi abbiamo invece verificato che le chiavette Fido2 funzionano solo da PC o Mac, non da mobile, sia per la registrazione che per l’accesso. Non è chiaro perché esistano queste limitazioni, probabilmente si tratta di bug o scelte poco illuminate di chi gestisce i servizi.

Altri possibili problemi di questi chiavette sono lo smarrimento contemporaneo di entrambe, oppure il furto unito ad un cosiddetto “shoulder surfing”, cioè lo spiare di nascosto l’inserimento del pin. In questi casi paradossalmente una chiavetta USB, se non è dotata di lettore biometrico, diventa meno sicura di uno smartphone.

In conclusione

Dopo averle provate per un po’ le reputiamo una buona soluzione, anzi, un’ottima soluzione per chi desidera il massimo della privacy e della sicurezza. A livello di praticità non tutto è sempre filato liscio e questo ci ha sorpresi non poco, probabilmente è solo questione di tempo, può essere però che per certi versi l’utilizzo di chiavette di autenticazione sia ormai considerato superato, anche se queste supportano i più moderni protocolli di sicurezza.

Rimangono senza alcun dubbio un’escamotage interessante per coloro che sono legati a qualcosa di fisico, che si sentono più tranquilli sapendo che le chiavi di accesso sono lì, in quella chiavetta, che è un luogo fisico ben identificabile, a differenza del fumoso “cloud”.

I nostri contenuti da non perdere:

- 🔝 Importante: Come trasferire denaro da Postepay a Libretto con l'app

- 💻 Troppi portatili al Black Friday? Andate sul sicuro con queste offerte MSI

- 💰 Risparmia sulla tecnologia: segui Prezzi.Tech su Telegram, il miglior canale di offerte

- 🏡 Seguici anche sul canale Telegram Offerte.Casa per sconti su prodotti di largo consumo