Cattive notizie per Apple e i possessori di dispositivi equipaggiati con i SoC Apple Silicon che, stando al recente report dei colleghi di ArsTechnica, sono affetti da una grave vulnerabilità lato hardware che permetterebbe a malintenzionati di sottrarre dati sensibili. Quello che rende pericolosa, o per meglio dire fastidiosa, tale scoperta, è l’impossibilità a quanto pare di risolvere la falla senza andare a inficiare le prestazioni, questo perché il problema risiede nella struttura interna del chip Apple.

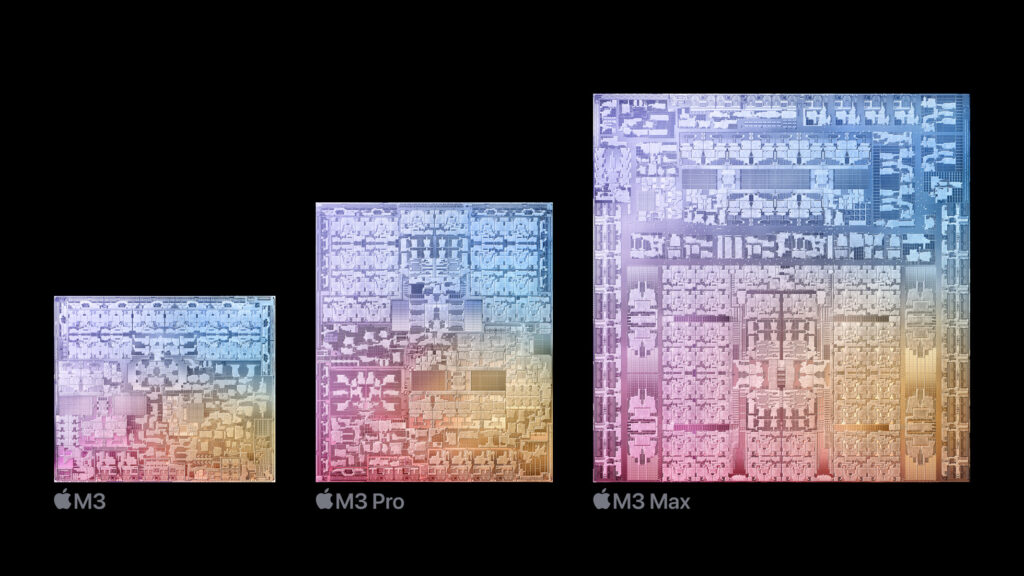

Ora ne parleremo meglio, ma sembra ormai certo che tale vulnerabilità colpisca tutti i chip Apple Silicon, ovvero M1, M2 e il più recente M.3. Ma vediamo di cosa si tratta.

GoFetch: la vulnerabilità che permette di rubare dati dalla cache dei SoC Apple

Il nome di questa nuova vulnerabilità scoperta sugli Apple Silicon è GoFetch, rilevata a quanto pare da un gruppo di ricercatori provenienti dalle migliori università degli USA. Sfrutta una falla presente nel SoC Apple e più precisamente nel sistema di prefetching della memoria dipendente dai dati (abbreviato DMP), utilizzato esclusivamente da Apple e da Intel a partire dai processori della serie Core 13a gen Raptor Lake. Come altri sistemi di prefetching, la funzione del DPM è quella di caricare (alcun)i dati della memoria RAM nella cache, questo prima ancora che siano effettivamente necessari o richiesti, permettendo in sostanza di accelerare l’esecuzione dei programmi.

L’anomalia risiede proprio nella tipologia di dati che il sistema DMP degli Apple Silicon “carica” nella cache della CPU, ovvero dati relativi alle chiavi di crittografia che permettono ai malintenzionati di ricostruirle, bypassando quindi tutti gli algoritmi di crittografia in tempo reale implementati sul chip, con la possibilità di sottrarre senza problemi dati sensibili anche crittografati.

L’unico modo per risolvere subito il problema, decisamente grave, sarebbe una patch software che però potrebbe avere un impatto piuttosto negativo sulle prestazioni dei SoC Apple Silicon. GoFetch a quanto pare permette di bypassare anche i sistemi di crittografia più avanzati a 2.048 bit, quindi serve una soluzione a breve termine e Apple potrebbe avere più di un’opzione lato software. Va ricordato infatti che tra tutti i SoC Apple Silicon, il più recente M3 permette di disabilitare il DMP a differenza di Apple M1 e Apple M2, senza dimenticare che si potrebbe cercare di “forzare” la gestione delle funzionalità di crittografia sui core efficienti del SOC, sprovvisti di DPM.

Dal nostro punto di vista la soluzione della patch software è quella più semplice e immediata, Apple al momento non si è espressa, ma non sarà sicuramente un piacere per il colosso di Cupertino penalizzare le prestazioni dei propri chip per una falla di questo tipo che, ovviamente, poteva essere evitata visto che i prodotti Intel non sono colpiti da GoFetch.

Potrebbe interessarti anche MacBook Air M3 mette il turbo: Apple risolve uno dei difetti peggiori del predecessore e Apple rinnova i MacBook Air 13″ e 15″ con il potente chip M3

I nostri contenuti da non perdere:

- 🔝 Importante: Che prezzo per Redmi Watch 5 Lite: smartwatch con GPS ora a soli 39,9€

- 💻 Troppi portatili al Black Friday? Andate sul sicuro con queste offerte MSI

- 💰 Risparmia sulla tecnologia: segui Prezzi.Tech su Telegram, il miglior canale di offerte

- 🏡 Seguici anche sul canale Telegram Offerte.Casa per sconti su prodotti di largo consumo